29 Abr “Ninguna red wifi doméstica es segura”

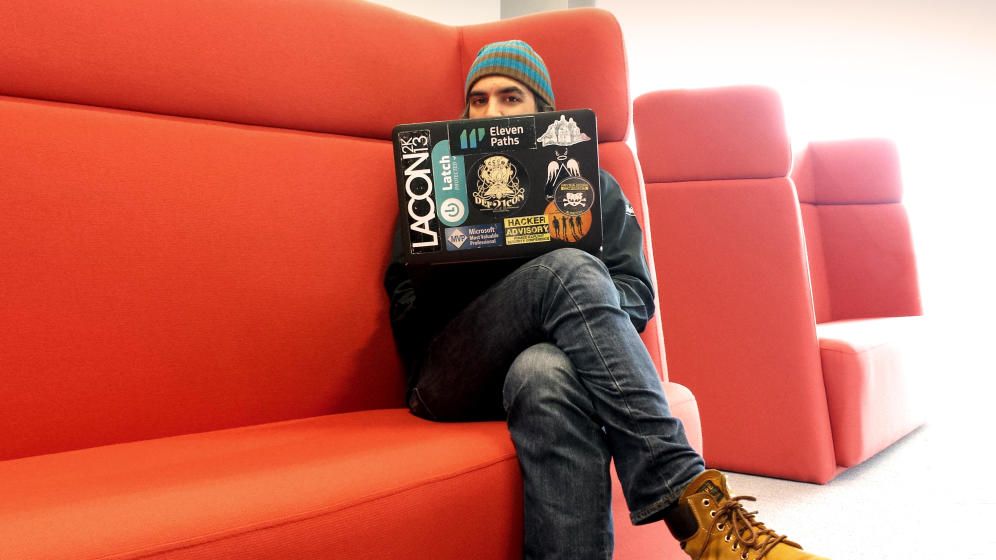

Nos cuesta reconocerle porque aparece sin gorro, una prenda imprescindible en su vestimenta habitual. Chema Alonso es uno de los expertos en seguridad informática más reconocido (y mediático) de nuestro país, al que probablemente hayan visto en programas de televisión como Salvados o El hormiguero. Además de dar charlas en conferencias tan prestigiosas como BlackHat, este hacker que se licenció en Ingeniería Informática y doctoró en la Universidad Rey Juan Carlos, fundó su propia empresa, Informática 64, convertida en Eleven Paths tras la compra por parte de Telefónica.

Ahora es CEO de esta compañía, filial de los de Alierta, y tiene un blog que se llama, paradojas de la vida, Un informático en el lado del mal, por el que le han otorgado numerosos reconocimientos y premios.

Nos encontramos en la madrileña estación de Atocha. Hora punta. El momento en el que más pasajeros pululan yendo y viniendo a toda prisa. La mayoría con la mirada fija en sus dispositivos móviles. Y no me resisto a pensar cuántos de ellos se estarán conectando a una red wifi pública.

Pregunta: ¿Cuántos de todos estos crees que estarán conectándose a una red wifi pública sospechosa?

Respuesta: (Sonríe al mismo tiempo que me extiende una mano). Probablemente muchos.

P.: ¿Y es seguro?

R.: No. Al conectarte a una red wifi pública corres el riesgo de que no sea lo que dice ser. La mayoría de ciberdelincuentes muestran redes con un nombre idéntico al del sitio en el que te encuentras. Por ejemplo, si tú y yo buscásemos una ahora probablemente nos encontraríamos con redes del tipo “WIFI Gratis” o “WIFI Gratis Atocha”. Lo mejor en estos casos es utilizar una VPN, un sistema de cifrado que va del terminal al servidor.

P.: Pero muy pocos saben utilizarlo.

R.: Ese es el problema. Y la culpa es de los que trabajamos en seguridad informática, que llevamos años haciendo tecnología para geeks y nos hemos olvidado del usuario medio.

P.: ¿Está protegida la información que compartimos por el correo electrónico o las redes sociales?

R.: No lo suficiente. La prueba la tenemos en que existen ciberdelincuentes que utilizan nuestra información para extorsionarnos. Conozco casos de usuarios inocentes a los que les han pedido créditos bancarios o realizado registros tras haber sido víctimas de una suplantación de identidad. La gente debería ser consciente de lo que sube en internet ya que todos esos datos personales pueden volverse contra ti en un futuro próximo.

P.: En internet se ofrecen servicios para piratear las cuentas de terceras personas a bajo precio. Y lo cierto es que hay una gran demanda…

R.: Yo mismo tengo un hashtag en Twitter que se llama #buscanHackers donde publico cada vez que un usuario me solicita que cometa algún delito de este tipo a cambio de una cantidad de dinero. Y me piden de todo: desde aprobar algún tipo de estudios hasta hackear una cuenta de Facebook. Esto es bastante común, pero los usuarios deben saber que los que se ofrecen para hacerlo o son aficionados o te terminan extorsionando.

P.: ¿Qué es más seguro, el correo, Twitter o Facebook?

R. Cuando hablamos de correo electrónico lo hacemos de un sistema interoperable, algo que no ocurre con las redes sociales. El email no está pensado para ser seguro. Entre cada servidor, el correo va en texto claro a no ser que el usuario añada una capa de cifrado, algo que nadie hace. De hecho, Google consigue elaborar un perfil de cada uno de nosotros gracias a que es capaz de leer nuestros correos y así mostrarnos unos anuncios u otros.

P.: ¿Qué me recomendarías para proteger mis cuentas en internet?

R.: Las contraseñas complejas no son suficiente y ni mucho menos son infalibles. La solución es crearnos un segundo factor de autenticación. Los bancos por ejemplo cuentan con este tipo de medida de seguridad, que sólo te piden cuando prevén que se está dando una situación de riesgo como lo es por ejemplo conectarte a tu cuenta desde un dispositivo que no sea el ordenador de tu trabajo o casa.

P.: Ahora que hablas de los bancos, la Autoridad Bancaria Europea (EBA, por sus siglas en inglés), lleva tiempo exigiendo a las entidades bancarias que retiren las tarjetas de coordenadas. En un principio se fijó como fecha límite el 1 de febrero, pero después se retrasó hasta el 1 de agosto. ¿Crees que son seguras?

R.: No lo son. El problema que tienen es que en una página web maliciosa se pueden hackear al mismo tiempo que el Usuario y la Contraseña. No hay un canal paralelo. La doble autenticación sin embargo, te solicita una clave de tu móvil que por si fuera poco sólo tiene una validez de unos minutos. Por lo que al troyano le resulta imposible hackearte el ordenador y al mismo tiempo el smartphone que tienes en el bolsillo.

P.: Hablábamos antes de las redes wifi públicas pero, ¿está preparada la que tenemos en casa ante las posibles amenazas?

R.: A día de hoy un ciberdelincuente puede crear fácilmente una red wifi igual a la que utilizas en tu casa con el fin de suplantarla. Para hacerlo tan sólo tiene que clonar el nombre de la wifi y emitir a más potencia. Tu equipo se conectará a esta especie de gemelo diabólico y de esta forma conseguirá autenticarse y ver todos nuestros datos. Lo peor de todo es que ante esto, las soluciones domésticas no pueden hacer nada. La red wifi no nació para un entorno de seguridad. Actualmente no existe ninguna ninguna red wifi doméstica segura. De ninguna compañía.

P.: También es extremadamente sencillo utilizar la red wifi de tu vecino. Hay muchas aplicaciones en Google Play que permiten hacerlo.

R.: Cuando venden los routers los fabricantes están obligados a generar un algoritmo que sea distinto para cada uno de los instaladores. Cualquier usuario normal puede llegar a su panel de control y cambiar la clave, pero casi nadie lo hace. Por defecto, el tener una contraseña única se considera un fallo de seguridad. Pero no es el único. Por desgracia hay muchos más.

P.: ¿Qué alternativas tenemos para protegernos ante este tipo de ataques?

R.: El menor de tus problemas es que un tercero se aproveche de tu red wifi. Sí lo es que acceda a tus datos personales. Para ello se aconseja utilizar una VPN. Pero volvemos a lo mismo, casi nadie lo hace. Utilizar el cable también es otra opción más segura.

P.: ¿Qué sistema operativo es más seguro?

R.: A diferencia de lo que la gente suele pensar, las versiones de Windows 7, 8, 8.1 y 10 cuentan con los mejores mecanismos de seguridad. El problema es que tienen muchos usuarios y una gran industria del cibercrimen. Windows es muy robusto, pero no es el más seguro.

P.: ¿Recomiendas utilizar antivirus para Mac?

R.: Sí. Es un mito que los ordenadores Mac no necesitan antivirus. De hecho, Apple retiró ese eslogan hace tiempo de su web.

P.: ¿Tiene sentido proteger el ordenador y no hacer lo mismo con el ‘smartphone’ o la tableta?

R.: En absoluto. Hay usuarios que se conectan al banco desde el móvil y no toman medidas de seguridad. Cada vez más el smartphone va a sustituir al ordenador personal y los usuarios tienen que darse cuenta de la necesidad de tomar precauciones. De momento, el iPhone no necesita antivirus pero los Android sí. Los controles que hay en App Store son mayores que los de Google.

P.: Siempre se ha dicho que los que hacen los antivirus son los mismos que los que hacen los virus.

R.: No es verdad que los que hagan los antivirus hagan los virus, por la sencilla razón de que ya hay demasiado malware como para crear más. Pero sí es cierto que muchos de los ingenieros que trabajan en estas empresas han hecho sus pinitos en el mundo del malware, pero en el entorno académico.

P.: Tu caso sin ir más lejos. Eres un ‘hacker’ y has terminado trabajando en Telefónica. ¿Cómo es eso de dedicarte a investigar cómo romper la seguridad informática de las empresas y acabar en una operadora?

R.: Toda mi vida he trabajado para empresas al mismo tiempo que he investigado cómo derribar mecanismos de seguridad. La manera de trabajar en Telefónica es exactamente igual a la que teníamos antes, con la diferencia de que ahora podemos hacer muchas más cosas. Antes no teníamos recursos y ahora he podido montar uno de los mejores equipos.

Fuente: El Confidencial